Ataques phishing en 2025 en aumento: técnicas para evitarlos

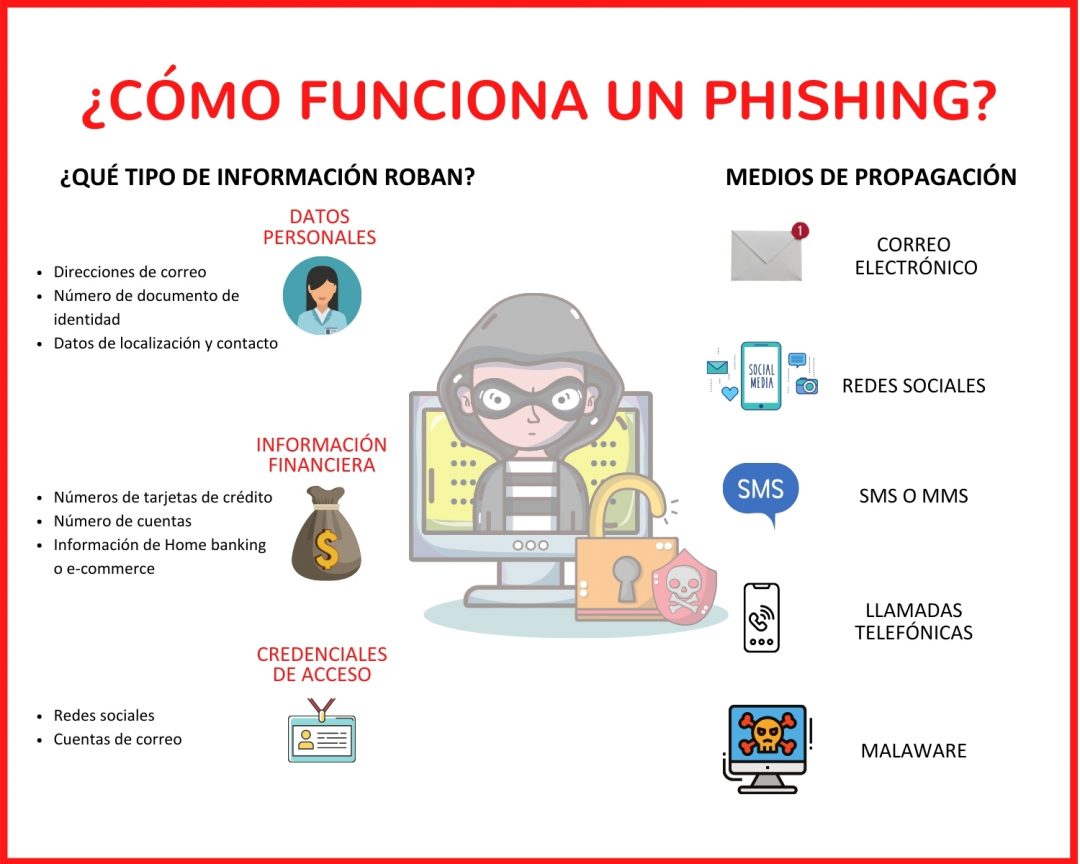

El phishing es una de las amenazas digitales más comunes y peligrosas de la actualidad. Cada año, los ciberdelincuentes desarrollan técnicas más sofisticadas para engañar a usuarios y empresas, robando información sensible como contraseñas, datos bancarios y documentos personales.

Con el aumento del teletrabajo, la digitalización de servicios y el uso intensivo de dispositivos móviles, 2025 se perfila como un año de mayor riesgo si no se adoptan medidas preventivas adecuadas. Este artículo te mostrará qué es el phishing, cómo reconocerlo y, lo más importante, cómo protegerte y proteger tu negocio frente a estos ataques.

Qué es el phishing y por qué está en aumento

El phishing es una técnica de ingeniería social mediante la cual un atacante se hace pasar por una entidad confiable (banco, empresa o contacto conocido) para engañar al usuario y obtener información confidencial o hacer que descargue malware.

Razones de su crecimiento:

- Incremento de la comunicación digital y el trabajo remoto.

- Uso masivo de smartphones y servicios en la nube.

- Mayor cantidad de transacciones y cuentas en línea.

- Evolución de técnicas de ingeniería social más sofisticadas.

Los efectos del phishing pueden ser graves: robo de identidad, pérdidas financieras, violación de redes empresariales y daño reputacional.

Principales técnicas de phishing en 2025

1. Phishing por correo electrónico

El correo electrónico sigue siendo el vector más utilizado. Los mensajes parecen provenir de bancos, servicios en línea o compañeros de trabajo.

Señales de alerta:

- Archivos adjuntos o enlaces inesperados.

- Saludos genéricos como “Estimado cliente”.

- Mensajes urgentes que requieren acción inmediata.

- Direcciones de correo sospechosas o con errores ortográficos.

Prevención:

- Usar filtros de correo y MFA.

- Verificar siempre la identidad del remitente antes de abrir enlaces o archivos.

2. Phishing por SMS (Smishing)

Los ataques mediante mensajes de texto buscan que el usuario visite sitios falsos o descargue malware.

Prevención:

- No hacer clic en enlaces de mensajes sospechosos.

- Verificar siempre la información con la fuente oficial.

- Instalar aplicaciones de seguridad móvil.

3. Phishing por llamadas telefónicas (Vishing)

Los atacantes se hacen pasar por bancos, autoridades o soporte técnico para obtener datos confidenciales.

Prevención:

- No facilitar información sensible por llamadas no solicitadas.

- Colgar y contactar a la entidad oficial.

- Utilizar funciones de bloqueo de llamadas en el móvil.

4. Phishing en redes sociales

Los ciberdelincuentes crean perfiles falsos o envían mensajes engañosos para captar víctimas.

Prevención:

- No aceptar solicitudes de desconocidos.

- Evitar clics en enlaces sospechosos.

- Configurar correctamente la privacidad de cuentas.

5. Phishing en servicios en la nube

SaaS como Google Workspace, Microsoft 365 o Dropbox son atacados mediante falsas ventanas de inicio de sesión.

Prevención:

- Revisar siempre la URL antes de iniciar sesión.

- Activar MFA en todas las cuentas.

- Auditar regularmente el acceso a los servicios.

Cómo proteger tus datos y tu empresa del phishing

1. Capacitar a empleados y usuarios

El error humano es el principal factor de éxito del phishing. La formación constante y simulaciones reducen significativamente el riesgo.

Acciones:

- Ejercicios de simulación de phishing.

- Campañas de concienciación.

- Guías simples para detectar ataques.

2. Usar autenticación multifactor (MFA)

Incluso si los atacantes obtienen credenciales, MFA impide el acceso a cuentas.

Recomendaciones:

- Aplicaciones de autenticación como Google Authenticator o Authy.

- Evitar MFA basada en SMS si es posible.

- Implementar MFA en todos los sistemas críticos.

3. Actualización constante de software

Los phishers explotan vulnerabilidades de software y navegadores desactualizados.

Acciones:

- Activar actualizaciones automáticas.

- Aplicar parches de seguridad regularmente.

- Eliminar software no soportado.

4. Herramientas de filtrado de correo y web

Los filtros avanzados bloquean emails y sitios maliciosos antes de que lleguen al usuario.

Sugerencias:

- Microsoft Defender for Office 365

- Google Workspace Security

- Soluciones externas como Proofpoint o Mimecast

5. Gestión segura de contraseñas

Contraseñas fuertes y únicas impiden que un ataque exitoso afecte varias cuentas.

Tips:

- Usar gestores de contraseñas como 1Password o Bitwarden.

- No reutilizar contraseñas.

- Cambiar contraseñas regularmente.

6. Monitorear cuentas y dispositivos

Detectar ataques a tiempo reduce el daño.

Recomendaciones:

- Revisar intentos de inicio de sesión y notificaciones.

- Controlar estados de cuentas bancarias y transacciones.

- Instalar antivirus y antimalware actualizado.

El futuro del phishing y amenazas emergentes

Para 2025, los ataques de phishing evolucionarán:

- Mensajes generados por inteligencia artificial.

- Estafas mediante deepfake de audio y video.

- Phishing dirigido (spear-phishing) altamente personalizado.

- Ataques a dispositivos IoT conectados.

La educación, políticas internas y tecnología avanzada serán clave para protegerse.

Tabla comparativa de phishing: últimos ~5 años

| Año | Métrica significativa / tendencia de phishing | Fuente / nota clave |

| 2020 | Gran aumento de phishing reportado: según SSLInsights, en 2020 se detectaron ~1,845,814 «ataques observados». | SSLInsights basado en datos históricos. |

| 2021 | Continuación del crecimiento: SSLInsights reporta ~2,847,773 ataques observados. | Incluye phishing general, muestra un salto fuerte respecto a 2020. |

| 2022 | Pico muy alto: según SSLInsights, ~4,744,699 ataques observados. También, APWG y otros reportan un crecimiento de phish activo. | Gran volumen de phishing informado, respaldo por múltiples fuentes. |

| 2023 | Muy alto registro: APWG reportó 1,077,501 ataques solo en Q4 2023, sumando “casi 5 millones en todo el año” según su informe. ControlD también estima que 2023 fue ~5% más que 2022. | Año récord para APWG según su reporte. |

| 2024 | Ligero ajuste en algunos indicadores: según Cybercrime Info Center, los reportes de phishing fueron 3,893,908 entre mayo 2023 y abril 2024, aunque los ataques reportados subieron ligeramente a 1,897,952. Además, según Statista hubo un crecimiento de 3 % en el volumen de phishing reportado ese año. | Los datos no muestran una explosión tan grande como en años anteriores, pero persiste una base muy alta de ataques. |

Conclusión: la prevención es la mejor defensa

El phishing es una amenaza constante y cada vez más sofisticada. La concienciación, la preparación y el uso de tecnología son tus mejores aliados.

Capacitar a empleados, aplicar MFA, proteger dispositivos, filtrar correos y monitorear cuentas permite reducir drásticamente el riesgo de caer en ataques phishing en 2025. La vigilancia proactiva garantiza la seguridad de tus datos y los de tu empresa.

Eligiendo un buen antivirus puedes evitar esos ataques, aqui te entregamos una breve guia para conseguir uno adecuado COMO ELEGIR UN BUEN ANTIVIRUS